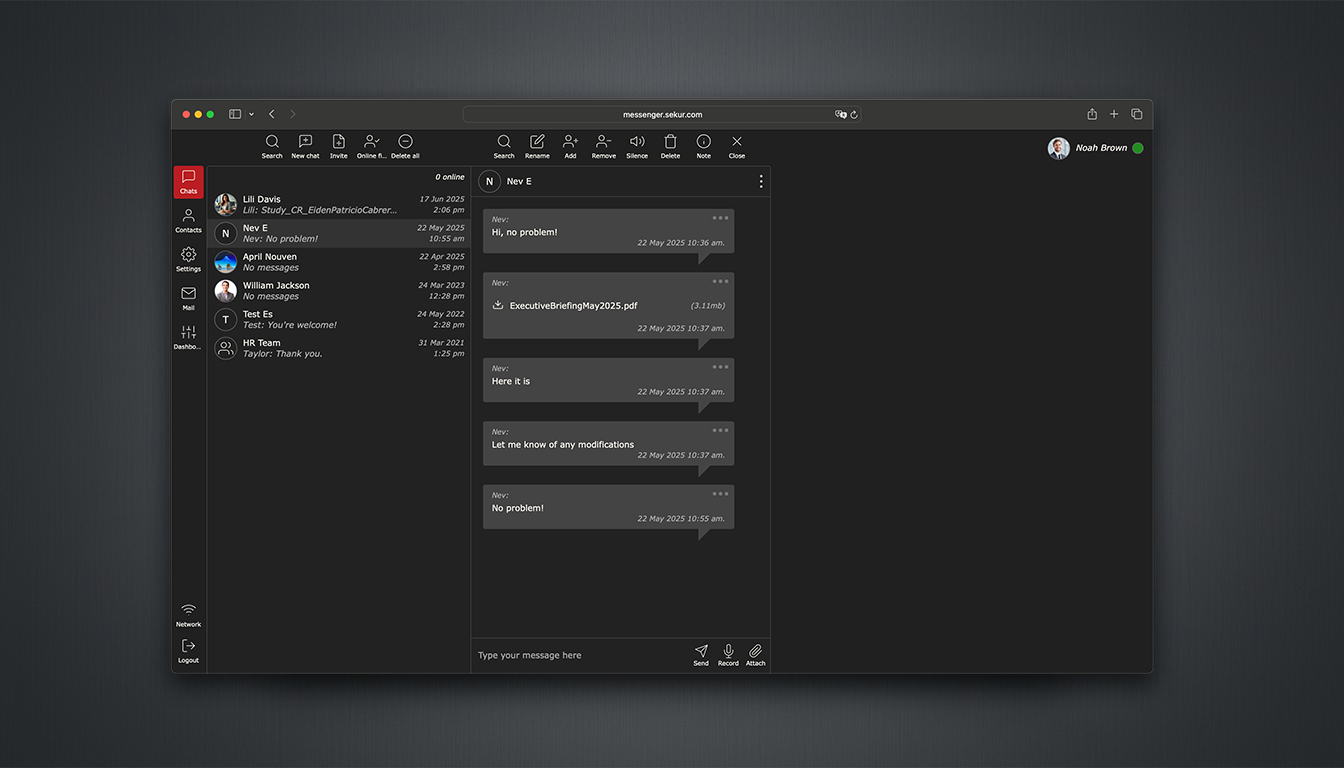

Una plataforma de mensajería reforzada y solo por invitación, diseñada para comunicaciones controladas. SekurMessenger elimina la dependencia de números de teléfono, identidad de telecomunicaciones e infraestructura pública, respaldando el manejo seguro de datos sensibles, incluida la Información No Clasificada Controlada (CUI), dentro de un entorno contenido.

Canal Asegurado

Acceso solo por invitación activo

Entornos de Comunicaciones Controladas

Coordinación Gubernamental y de Defensa

Comunicaciones de misión crítica ejecutadas sin dependencia de infraestructura de mensajería pública o capas de identidad expuestas. El acceso controlado, el enrutamiento aislado y la jurisdicción clara reducen la visibilidad externa y el riesgo operativo.

Coordinación Ejecutiva

Comunicaciones a nivel de consejo y alta dirección realizadas sin exposición a sincronización de contactos, mapeo de identidad o redes de mensajería externas. Las decisiones estratégicas permanecen contenidas dentro de un entorno controlado.

Comunicaciones Legales y de Asesoría

Debates privilegiados mantenidos dentro de un circuito de comunicación cerrado, reduciendo la exposición de rastros de metadatos y plataformas de terceros. El acceso controlado y la retención definida respaldan la confidencialidad institucional.

Operaciones Financieras

Equipos de negociación, relaciones con inversores y diligencia debida ejecutadas sin dependencia de infraestructura de mensajería pública. Coordinación sensible al tiempo con acceso controlado y gestión del ciclo de vida.

Protocolos de Mensajería No Permisivos

Acceso Restringido a Nodos (Solo por Invitación)

El acceso está estrictamente limitado a participantes verificados. Sin descubrimiento público, sin indexación de directorios y sin penetración de señal externa.

Protocolo de Comunicación de Retención Cero

Los mensajes no se retienen más allá de su ciclo de vida definido. Una vez expirados, se eliminan en todos los dispositivos sin posibilidad de recuperación.

Control Estructural de Dominio

Autoridad administrativa centralizada sobre la integridad del grupo. Prevención estructural del reenvío de mensajes, duplicación o salida no autorizada.

Identidad No Atribuida

La identidad se establece mediante protocolos de correo electrónico seguro. El desacoplamiento completo de la infraestructura de telecomunicaciones previene la ingeniería social y los exploits a nivel SS7.

Supresión de Firma (Metadatos Cero)

Cero acceso a listas de contactos, servicios de ubicación o telemetría de dispositivos. Sus patrones de comunicación permanecen invisibles para observadores externos.

Arquitectura Resistente al Quantum

Cifrado multicapa de 2048 bits utilizando el protocolo HeliX. Diseñado para resistencia post-cuántica dentro de un entorno suizo contenido.

Prevención de Comunicación No Solicitada

Al eliminar la exposición en redes abiertas, la comunicación se limita a participantes de confianza, reduciendo el riesgo de suplantación, contacto no autorizado y filtración de datos.

-

Control de Acceso La comunicación ocurre únicamente entre participantes aprobados. Sin números de teléfono. Sin descubrimiento externo.

-

Control Operacional El acceso de usuarios y los roles se gestionan de forma centralizada con límites de comunicación aplicados.

-

Ciclo de Vida de Mensajes Los mensajes existen solo dentro de los parámetros de retención definidos y pueden eliminarse en todos los dispositivos.

-

Visibilidad de Auditoría Toda la actividad de comunicación queda registrada con fines de auditoría. El contenido de los mensajes permanece inaccesible fuera de los controles autorizados.

SekurMessenger: Mensajería Contenida

Encargue despliegues según la escala operativa y los requisitos del ciclo de vida de las comunicaciones.

Privado

Acceso de comunicación solo por invitación

Sin dependencia de número de teléfono

Sin contacto no solicitado

- Mensajes de texto y voz cifrados de extremo a extremo

- Chats grupales privados

- Tamaño de transferencia de archivos 5GB

- Chats cifrados con usuarios sin la app

- No se necesita número de teléfono

- Sekur ID para total privacidad

- Contactos privados

- Eliminación de mensajes en el dispositivo del destinatario

- Autenticación de 2 factores

- Temporizador de autodestrucción para todos los mensajes

- Acceso web y app ilimitado

Operacional

Mensajería de equipo bajo acceso controlado

Aprobación gestionada de participantes

Ciclo de vida de mensajes configurable

- Mensajes de texto y voz cifrados de extremo a extremo

- Chats grupales privados

- Tamaño de transferencia de archivos 5GB

- Chats cifrados con usuarios sin la app

- No se necesita número de teléfono

- Sekur ID para total privacidad

- Contactos privados

- Eliminación de mensajes en el dispositivo del destinatario

- Autenticación de 2 factores

- Temporizador de autodestrucción para todos los mensajes

- Acceso web y app ilimitado

- Incorporación de administrador

- Archivo de mensajes

Comando

Gobernanza de mensajería a nivel organizacional

Control centralizado entre todos los usuarios

Alineación de retención y auditoría

- Mensajes de texto y voz cifrados de extremo a extremo

- Chats grupales privados

- Tamaño de transferencia de archivos 5GB

- Chats cifrados con usuarios sin la app

- No se necesita número de teléfono

- Sekur ID para total privacidad

- Contactos privados

- Eliminación de mensajes en el dispositivo del destinatario

- Autenticación de 2 factores

- Temporizador de autodestrucción para todos los mensajes

- Acceso web y app ilimitado

- Incorporación de administrador

- Archivo de mensajes

- Directorio de empresa

- Políticas de contraseñas

- Control de comunicaciones / restricción de salida

Despliegue de Alto Volumen y Arquitectura Personalizada

Para organizaciones que requieren integración multidepartamental, configuraciones con aislamiento total (air-gapped) o adquisición bajo esquema GSA. Postura de seguridad personalizada para defensa, gobierno e industrias reguladas.

Iniciar Consulta EstratégicaLicenciamiento por Volumen Estratégico: Precios escalonados para despliegues de 500+ usuarios

Servicio de Migración Personalizado: Transición de espectro completo desde plataformas de mensajería heredadas

Integración On-Premise: Despliegue con aislamiento total dentro de perímetros definidos

Enlace Dedicado: Acceso directo al liderazgo técnico de Sekur

El Stack de Comunicación Soberana

Logre un desacoplamiento del 100% de la red pública en todos los vectores. La redundancia estructural garantiza que todo su perímetro de señal esté reforzado.

Corporativo Premium

Componentes Principales

Mail, Messenger, VPN

Infraestructura

500 GB de Almacenamiento / Política de Contraseñas

Soporte

Servicio de Migración

Corporativo Plus

Componentes Principales

Mail, Messenger, VPN + Voz/Video

Infraestructura

500 GB / Controles Administrativos Avanzados

Soporte

Incorporación Prioritaria

Despliegue On-Premise

Despliégue dentro de su propia infraestructura con control administrativo completo. Sin nube externa, sin enrutamiento de terceros. La comunicación permanece contenida dentro de su entorno operacional.

Explorar opciones de despliegueEstablecer Canal de Adquisición

Inicie la revisión arquitectónica, obtenga las especificaciones de despliegue y establezca los protocolos de adquisición institucional.