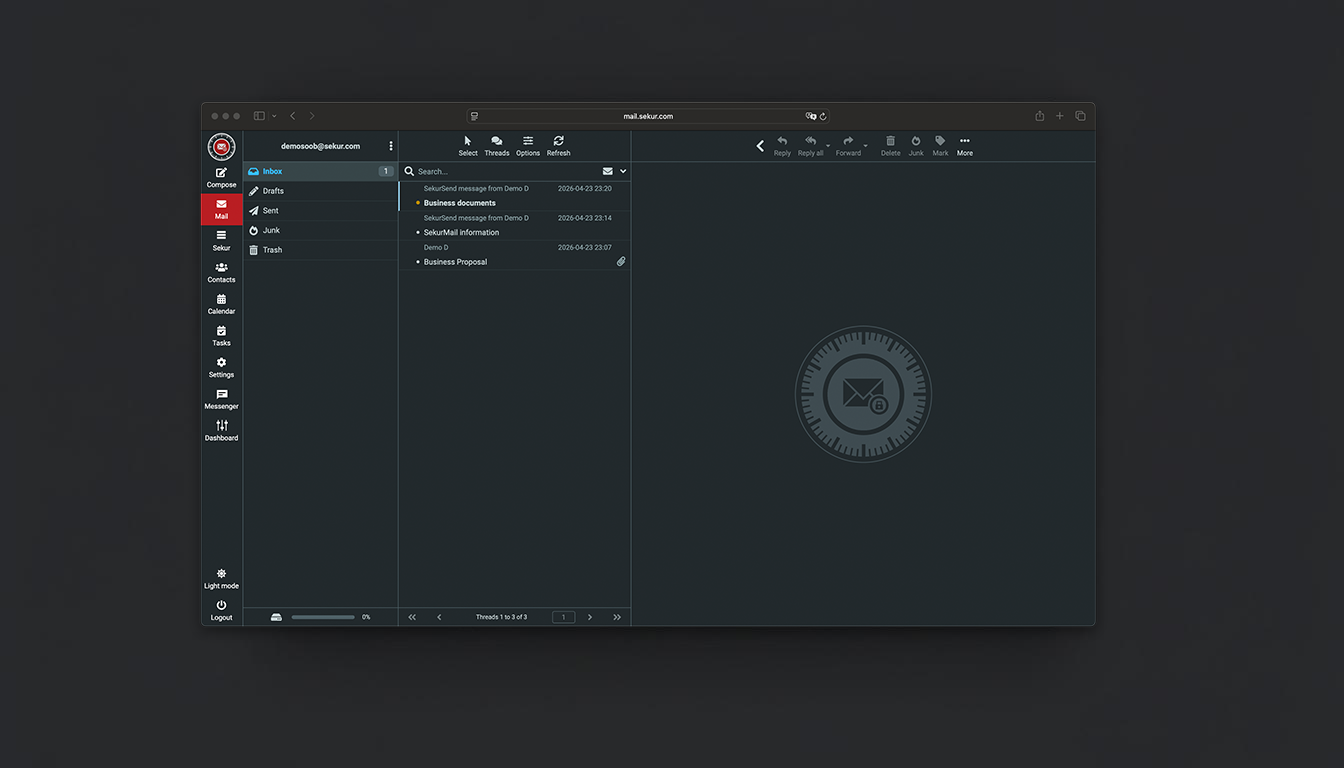

Un entorno de correo electrónico propietario diseñado para mantener las comunicaciones sensibles dentro de un perímetro controlado. Sin enrutamiento SMTP externo. Sin exposición a la nube de terceros. Las comunicaciones permanecen contenidas bajo control operacional definido.

Cifrado HeliX Activo

Protección multicapa de 2048 bits

Dónde Opera SekurMail

Seguridad Nacional y Diplomacia

Coordinación interinstitucional y protección de señales diplomáticas. Aprovechando la neutralidad jurisdiccional suiza para resguardar las comunicaciones sensibles.

Control Ejecutivo

Estrategia a nivel de consejo, inteligencia de fusiones y adquisiciones, y transiciones de liderazgo sensibles. La información permanece estructuralmente aislada de la observación externa.

Operaciones Legales Privilegiadas

Correspondencia segura entre abogado y cliente con huella de metadatos cero. Garantiza el cumplimiento absoluto con los estándares probatorios y de privilegio.

Operaciones Reguladas

Flujo de operaciones de alto valor, relaciones con inversores e informes regulatorios. Los datos se mantienen dentro de un entorno reforzado y auditado.

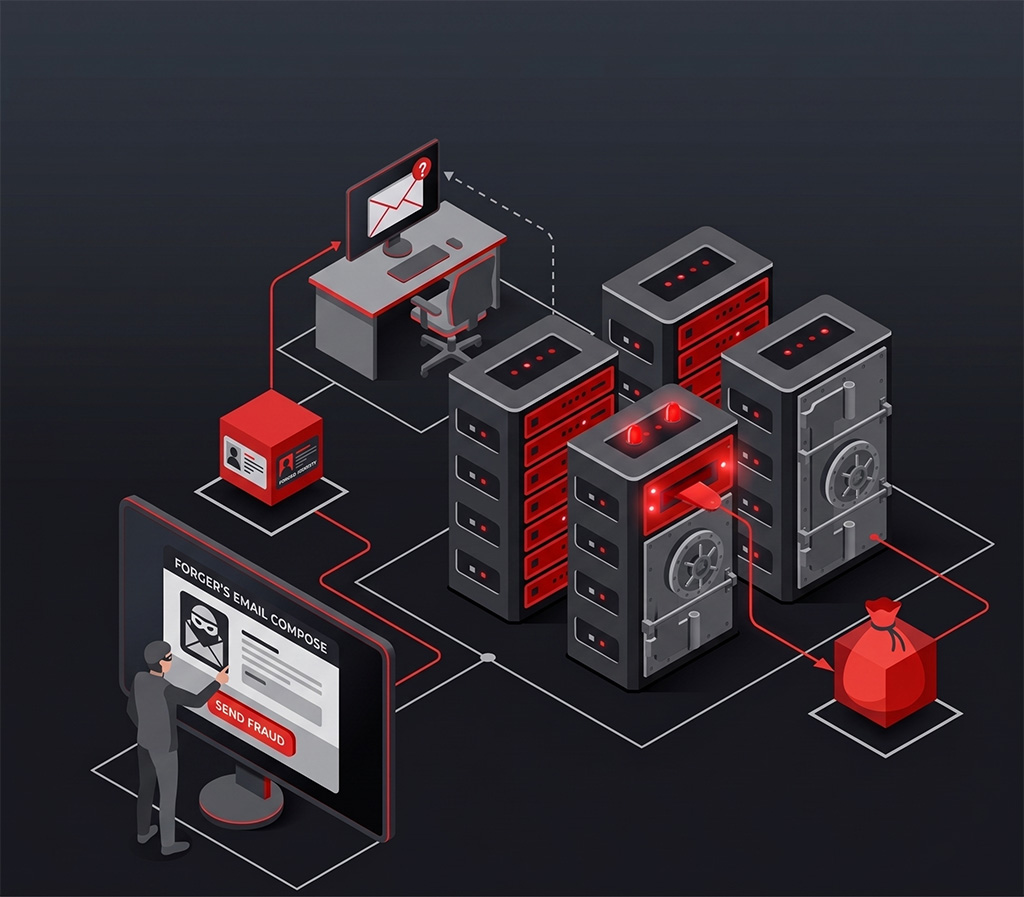

El Compromiso de Correo Empresarial (BEC) se apoya en infraestructura SMTP abierta y replicación de identidad. SekurMail invalida estructuralmente el vector de ataque BEC.

Entrega de Inteligencia Controlada — SekurSend

Los mensajes no existen como copias estáticas en bandejas de entrada externas. Los destinatarios interactúan con los datos a través de una sesión operativa segura y de duración limitada.

- • Persistencia de Señal Cero: Ningún dato de mensaje permanece en entornos externos no verificados.

- • Integridad de Identidad: Elimina la suplantación y replicación de identidad basada en SMTP.

- • Anti-Exfiltración: Prevención estructural de reenvío no autorizado o duplicación.

Integridad Operativa de Circuito Cerrado — SekurReply

Todas las respuestas tácticas ocurren dentro del entorno reforzado, eliminando la vulnerabilidad de la "Cadena de Respuesta".

- • Neutralizar el Secuestro de Hilos: Impide que los adversarios inserten cargas maliciosas en conversaciones existentes.

- • Aislamiento Sistémico: Las respuestas nunca tocan la red de correo público no segura.

Parámetros Técnicos Fundamentales

Arquitectura de Cifrado Reforzado

Cifrado multicapa de extremo a extremo para datos en reposo y en tránsito. Las claves se generan y gestionan exclusivamente dentro de su entorno privado.

Protocolos de Garantía de la Información (IA)

Diseñado para modelos de confianza cero, garantizando la integridad de los datos en entornos operativos de alto riesgo.

Supresión de Firma de Metadatos

Eliminación total del rastreo de comportamiento y la recopilación de señales. Registramos conocimiento cero sobre los patrones de comunicación.

Aislamiento Jurisdiccional

Alojado en hardware suizo 100% propietario, proporcionando un escudo legal y físico contra el descubrimiento extranjero.

Contención Soberana de Datos

Sin enrutamiento a través de servidores de correo de terceros, infraestructura de nube pública o capas de procesamiento externas.

Bloqueo Administrativo

Aplicación centralizada de políticas con controles de acceso basados en roles y capacidades de auditoría integrales.

Desplegado Dentro de Su Perímetro Operativo

SekurMail está diseñado para integrarse perfectamente en su postura de seguridad establecida sin depender de la nube pública ni del enrutamiento de terceros.

- Despliegue dentro de la infraestructura de red existente

- Acceso API para aprovisionamiento automatizado e informes

- Configuración de dominio personalizado bajo control administrativo

- Políticas de retención de datos alineadas con los requisitos organizativos

SekurMail

Sistema de Correo Contenido

Configuración de Acceso Controlado

La mayoría de las organizaciones no controlan por dónde viaja su correo. SekurMail cambia eso. El alcance mínimo de despliegue se aplica según los requisitos de configuración.

Privado

Acceso controlado para un solo usuario

Sin enrutamiento externo

Acceso controlado a destinatarios

- Cifrado de múltiples niveles para correos electrónicos

- Almacenamiento redundante 150GB

- Transferencia de archivos de hasta 5GB

- Autenticación de 2 factores

- Claves SPF, DKIM

- Soporte PGP

- Protección SekurSend anti-BEC

- Calendario cifrado

- Tareas cifradas

- Con límite de tiempo

- Módulo de monitoreo Sekur

- Alias hasta 20 dirección de correo gratuita

- Acceso web y app ilimitado

Operacional

Coordinación de equipo bajo control de política

Dominio personalizado con límites definidos

Control centralizado de comunicaciones

- Cifrado de múltiples niveles para correos electrónicos

- Almacenamiento redundante 250GB

- Transferencia de archivos de hasta 5GB

- Autenticación de 2 factores

- Claves SPF, DKIM

- Soporte PGP

- Protección SekurSend anti-BEC

- Calendario cifrado

- Tareas cifradas

- Con límite de tiempo

- Módulo de monitoreo Sekur

- Alias (Opcional)

- Acceso web y app ilimitado

- Incorporación de administrador

- Archivo de correo

- Dominio personalizado

Comando

Gobernanza de comunicaciones a nivel organizacional

Sin enrutamiento externo entre usuarios

Aplicación de políticas y monitoreo

- Cifrado de múltiples niveles para correos electrónicos

- Almacenamiento redundante 500GB

- Transferencia de archivos de hasta 5GB

- Autenticación de 2 factores

- Claves SPF, DKIM

- Soporte PGP

- Protección SekurSend anti-BEC

- Calendario cifrado

- Tareas cifradas

- Con límite de tiempo

- Módulo de monitoreo Sekur

- Alias (Opcional)

- Acceso web y app ilimitado

- Incorporación de administrador

- Archivo de correo

- Dominio personalizado

- Protección de correo de nivel C con Sekur Relay

- Directorio de empresa

- Políticas de contraseñas

Despliegue de Alto Volumen y Arquitectura Personalizada

Para organizaciones que requieren integración multidepartamental, configuraciones con aislamiento total (air-gapped) o adquisición bajo esquema GSA. Postura de seguridad personalizada para defensa, gobierno e industrias reguladas.

Iniciar Consulta EstratégicaLicenciamiento por Volumen Estratégico: Precios escalonados para despliegues de 500+ usuarios

Servicio de Migración Personalizado: Transición de espectro completo desde sistemas heredados

Integración On-Premise: Despliegue dentro de los perímetros organizativos definidos

Enlace Dedicado: Acceso directo al liderazgo técnico de Sekur

El Stack de Comunicación Soberana

Logre un desacoplamiento del 100% de la red pública en todos los vectores. La redundancia estructural garantiza que todo su perímetro de señal esté reforzado.

Corporativo Premium

Componentes Principales

Mail, Messenger, VPN

Infraestructura

500 GB de Almacenamiento / Política de Contraseñas

Soporte

Servicio de Migración

Corporativo Plus

Componentes Principales

Mail, Messenger, VPN + Voz/Video

Infraestructura

500 GB / Controles Administrativos Avanzados

Soporte

Incorporación Prioritaria

Despliegue On-Premise

Despliégue dentro de su propia infraestructura con control administrativo completo. Sin nube externa, sin enrutamiento de terceros. La comunicación permanece contenida dentro de su entorno operacional.

Explorar opciones de despliegueEstablecer Canal de Adquisición

Inicie la revisión arquitectónica, obtenga las especificaciones de despliegue y establezca los protocolos de adquisición institucional.